События при загрузке html-документа

Содержание:

Основы

XMLHttpRequest имеет два режима работы: синхронный и асинхронный.

Сначала рассмотрим асинхронный, так как в большинстве случаев используется именно он.

Чтобы сделать запрос, нам нужно выполнить три шага:

-

Создать .

-

Инициализировать его.

Этот метод обычно вызывается сразу после . В него передаются основные параметры запроса:

- – HTTP-метод. Обычно это или .

- – URL, куда отправляется запрос: строка, может быть и объект URL.

- – если указать , тогда запрос будет выполнен синхронно, это мы рассмотрим чуть позже.

- , – логин и пароль для базовой HTTP-авторизации (если требуется).

Заметим, что вызов , вопреки своему названию, не открывает соединение. Он лишь конфигурирует запрос, но непосредственно отсылается запрос только лишь после вызова .

-

Послать запрос.

Этот метод устанавливает соединение и отсылает запрос к серверу. Необязательный параметр содержит тело запроса.

Некоторые типы запросов, такие как , не имеют тела. А некоторые, как, например, , используют , чтобы отправлять данные на сервер. Мы позже увидим примеры.

-

Слушать события на , чтобы получить ответ.

Три наиболее используемых события:

- – происходит, когда получен какой-либо ответ, включая ответы с HTTP-ошибкой, например 404.

- – когда запрос не может быть выполнен, например, нет соединения или невалидный URL.

- – происходит периодически во время загрузки ответа, сообщает о прогрессе.

Вот полный пример. Код ниже загружает с сервера и сообщает о прогрессе:

После ответа сервера мы можем получить результат запроса в следующих свойствах :

- Код состояния HTTP (число): , , и так далее, может быть в случае, если ошибка не связана с HTTP.

- Сообщение о состоянии ответа HTTP (строка): обычно для , для , для , и так далее.

- (в старом коде может встречаться как )

- Тело ответа сервера.

Мы можем также указать таймаут – промежуток времени, который мы готовы ждать ответ:

Если запрос не успевает выполниться в установленное время, то он прерывается, и происходит событие .

URL с параметрами

Чтобы добавить к URL параметры, вида , и корректно закодировать их, можно использовать объект URL:

Crossorigin policy

There’s a rule: scripts from one site can’t access contents of the other site. So, e.g. a script at can’t read the user’s mailbox at .

Or, to be more precise, one origin (domain/port/protocol triplet) can’t access the content from another one. So even if we have a subdomain, or just another port, these are different origins with no access to each other.

This rule also affects resources from other domains.

If we’re using a script from another domain, and there’s an error in it, we can’t get error details.

For example, let’s take a script that consists of a single (bad) function call:

Now load it from the same site where it’s located:

We can see a good error report, like this:

Now let’s load the same script from another domain:

The report is different, like this:

Details may vary depending on the browser, but the idea is the same: any information about the internals of a script, including error stack traces, is hidden. Exactly because it’s from another domain.

Why do we need error details?

There are many services (and we can build our own) that listen for global errors using , save errors and provide an interface to access and analyze them. That’s great, as we can see real errors, triggered by our users. But if a script comes from another origin, then there’s not much information about errors in it, as we’ve just seen.

Similar cross-origin policy (CORS) is enforced for other types of resources as well.

To allow cross-origin access, the tag needs to have the attribute, plus the remote server must provide special headers.

There are three levels of cross-origin access:

- No attribute – access prohibited.

- – access allowed if the server responds with the header with or our origin. Browser does not send authorization information and cookies to remote server.

- – access allowed if the server sends back the header with our origin and . Browser sends authorization information and cookies to remote server.

Please note:

You can read more about cross-origin access in the chapter Fetch: Cross-Origin Requests. It describes the method for network requests, but the policy is exactly the same.

Such thing as “cookies” is out of our current scope, but you can read about them in the chapter Cookies, document.cookie.

In our case, we didn’t have any crossorigin attribute. So the cross-origin access was prohibited. Let’s add it.

We can choose between (no cookies sent, one server-side header needed) and (sends cookies too, two server-side headers needed).

If we don’t care about cookies, then is the way to go:

Now, assuming that the server provides an header, everything’s fine. We have the full error report.

5 ответов

Лучший ответ

Если вы напрямую запускаете код с , вы откладываете рендеринг вашего браузера на время, необходимое для выполнения кода JavaScript.

Вы можете попробовать вставить свой код в вашего HTML-документа:

Вы увидите, что страница остается пустой, пока вы не отклоните предупреждение. Таким образом, каждая секунда, которую браузер выполняет для запуска вашего кода JavaScript, — это секунда, которую ваши пользователи должны ждать, пока сайт будет отображен.

Теперь, если вы измените код, который будет выполняться для тела , страница будет обработана до , появится предупреждение:

3

jehna1

11 Мар 2016 в 22:59

Ожидание события onload гарантирует, что все ваши скрипты и ресурсы загружены

Предположим, что вы используете jquery на своей странице, и вы вызвали функцию, которая использует его напрямую без загрузки, вы не можете гарантировать, что файл jquery был загружен, что приведет к ошибкам и, возможно, разрушит всю вашу логику

1

Hassan Khallouf

11 Мар 2016 в 22:54

сработает после завершения загрузки DOM. В вашем примере DOM не требуется. Однако следующий код не будет работать, если DOM еще не загружен:

Предполагая, что ваша страница содержит элемент с идентификатором , он сообщит свой текст.

1

rrowland

11 Мар 2016 в 22:53

Рассмотрим эти два блока кода:

В первом примере мы получим ошибку, потому что элемент, на который вы ссылаетесь, не найден при запуске скрипта — и поэтому вы пытаетесь получить из .

Во втором примере найдет элемент с идентификатором foo, потому что будет запущен только тогда, когда полная DOM будет загружена и, таким образом, элемент доступен.

2

baao

11 Мар 2016 в 22:56

Событие onload удобно, чтобы убедиться, что страница полностью загружена перед запуском скрипта. Для вашего примера выше это не имеет смысла, но если ваша страница все еще загружает элемент внизу, и вы пытаетесь вызвать его, то ничего не будет работать.

Я рекомендую использовать jQuery и использовать функцию ready. Таким образом, вы убедитесь, что ваша страница полностью загружена.

Если вы не хотите загружать запрос, просто поместите свой JavaScript внизу страницы. Это лучшая практика, обеспечивающая полную загрузку DOM.

1

Maximus

11 Мар 2016 в 22:58

Content Security Policy

Ранее, одним из главных принципов безопасности браузеров являлась политика Same Origin Policy. Ее суть заключается в проверке трех компонентов, из которых состоит origin: протокол, хост и порт. Однако при внедрении пейлода с одного сайта на другой SOP будет бесполезен для сайта с внедренным пейлоадом. Поэтому на смену SOP пришел CSP, основное предназначение которого состоит в том, чтобы защитить пользователя от угроз межсайтового выполнения сценариев. CSP описывает безопасные источники загрузки ресурсов, устанавливает правила использования встроенных стилей, скриптов, а также динамической оценки JavaScript. Самое главное — загрузка с ресурсов, не входящих в «белый список», блокируется.

Поддерживаемые директивы:

- Default-src: определение политики загрузки для всех типов ресурсов в случае, если определенная директива типа ресурса не определена (резервная);

- Script-src: какие скрипты могут использовать защищенный ресурс;

- Object-src: откуда ресурс может загружать плагины;

- Style-src: какие стили (CSS) пользователь применяет к защищенному ресурсу;

- Img -src: откуда защищенный ресурс может загружать изображения;

- Media-src: откуда защищенный ресурс может загружать видео и аудио;

- Frame-src: где защищенный ресурс может вставлять кадры;

- Font-src: где защищенный ресурс может загружать шрифты;

- Connect-src: какие URI могут быть загружены защищенным ресурсом;

- Form-action: какие URI могут использоваться как результат работы HTML-формы;

- Sandbox: определяет политику «песочницы HTML»;

- Script-nonce: выполнение сценария, требуя наличия указанного nonce для элементов сценария;

- Plugin-types: набор плагинов, которые могут быть вызваны защищенным ресурсом, путем ограничения типов ресурсов, которые могут быть встроены;

- Reflection-xss: активировать или деактивировать любые проверки, используемые для фильтрации или блокирования отраженных атак между сайтами, эквивалентные нестандартному заголовку X-XSS-Protection;

- Report-uri: указывает URI, на который агент пользователя отправляет отчеты о нарушении правил.

HTML Reference

HTML by AlphabetHTML by CategoryHTML Browser SupportHTML AttributesHTML Global AttributesHTML EventsHTML ColorsHTML CanvasHTML Audio/VideoHTML Character SetsHTML DoctypesHTML URL EncodeHTML Language CodesHTML Country CodesHTTP MessagesHTTP MethodsPX to EM ConverterKeyboard Shortcuts

HTML Tags

<!—>

<!DOCTYPE>

<a>

<abbr>

<acronym>

<address>

<applet>

<area>

<article>

<aside>

<audio>

<b>

<base>

<basefont>

<bdi>

<bdo>

<big>

<blockquote>

<body>

<br>

<button>

<canvas>

<caption>

<center>

<cite>

<code>

<col>

<colgroup>

<data>

<datalist>

<dd>

<del>

<details>

<dfn>

<dialog>

<dir>

<div>

<dl>

<dt>

<em>

<embed>

<fieldset>

<figcaption>

<figure>

<font>

<footer>

<form>

<frame>

<frameset>

<h1> — <h6>

<head>

<header>

<hr>

<html>

<i>

<iframe>

<img>

<input>

<ins>

<kbd>

<label>

<legend>

<li>

<link>

<main>

<map>

<mark>

<meta>

<meter>

<nav>

<noframes>

<noscript>

<object>

<ol>

<optgroup>

<option>

<output>

<p>

<param>

<picture>

<pre>

<progress>

<q>

<rp>

<rt>

<ruby>

<s>

<samp>

<script>

<section>

<select>

<small>

<source>

<span>

<strike>

<strong>

<style>

<sub>

<summary>

<sup>

<svg>

<table>

<tbody>

<td>

<template>

<textarea>

<tfoot>

<th>

<thead>

<time>

<title>

<tr>

<track>

<tt>

<u>

<ul>

<var>

<video>

<wbr>

Контроль безопасности

Кросс-доменные запросы проходят специальный контроль безопасности, цель которого – не дать злым хакерам завоевать интернет.

Серьёзно. Разработчики стандарта предусмотрели все заслоны, чтобы «злой хакер» не смог, воспользовавшись новым стандартом, сделать что-то принципиально отличное от того, что и так мог раньше и, таким образом, «сломать» какой-нибудь сервер, работающий по-старому стандарту и не ожидающий ничего принципиально нового.

Давайте, на минуточку, вообразим, что появился стандарт, который даёт, без ограничений, возможность делать любой странице HTTP-запросы куда угодно, какие угодно.

Как сможет этим воспользоваться злой хакер?

Он сделает свой сайт, например и заманит туда посетителя (а может посетитель попадёт на «злонамеренную» страницу и по ошибке – не так важно). Когда посетитель зайдёт на , он автоматически запустит JS-скрипт на странице

Этот скрипт сделает HTTP-запрос на почтовый сервер, к примеру,. А ведь обычно HTTP-запросы идут с куками посетителя и другими авторизующими заголовками

Когда посетитель зайдёт на , он автоматически запустит JS-скрипт на странице. Этот скрипт сделает HTTP-запрос на почтовый сервер, к примеру, . А ведь обычно HTTP-запросы идут с куками посетителя и другими авторизующими заголовками.

Поэтому хакер сможет написать на код, который, сделав GET-запрос на , получит информацию из почтового ящика посетителя. Проанализирует её, сделает ещё пачку POST-запросов для отправки писем от имени посетителя. Затем настанет очередь онлайн-банка и так далее.

Спецификация CORS налагает специальные ограничения на запросы, которые призваны не допустить подобного апокалипсиса.

Запросы в ней делятся на два вида.

считаются запросы, если они удовлетворяют следующим двум условиям:

- : GET, POST или HEAD

- – только из списка:

- со значением , или .

«Непростыми» считаются все остальные, например, запрос с методом или с заголовком не подходит под ограничения выше.

Принципиальная разница между ними заключается в том, что «простой» запрос можно сформировать и отправить на сервер и без XMLHttpRequest, например при помощи HTML-формы.

То есть, злой хакер на странице и до появления CORS мог отправить произвольный GET-запрос куда угодно. Например, если создать и добавить в документ элемент , то браузер сделает GET-запрос на этот URL.

Аналогично, злой хакер и ранее мог на своей странице объявить и, при помощи JavaScript, отправить HTML-форму с методом GET/POST и кодировкой . А значит, даже старый сервер наверняка предусматривает возможность таких атак и умеет от них защищаться.

А вот запросы с нестандартными заголовками или с методом таким образом не создать. Поэтому старый сервер может быть к ним не готов. Или, к примеру, он может полагать, что такие запросы веб-страница в принципе не умеет присылать, значит они пришли из привилегированного приложения, и дать им слишком много прав.

Поэтому при посылке «непростых» запросов нужно специальным образом спросить у сервера, согласен ли он в принципе на подобные кросс-доменные запросы или нет? И, если сервер не ответит, что согласен – значит, нет.

В спецификации CORS, как мы увидим далее, есть много деталей, но все они объединены единым принципом: новые возможности доступны только с явного согласия сервера (по умолчанию – нет).

Кодировка urlencoded

Основной способ кодировки запросов – это urlencoded, то есть – стандартное кодирование URL.

Например, форма:

Здесь есть два поля: и .

Браузер перечисляет такие пары «имя=значение» через символ амперсанда и, так как метод GET, итоговый запрос выглядит как .

Все символы, кроме английских букв, цифр и заменяются на их цифровой код в UTF-8 со знаком %.

Например, пробел заменяется на , символ на , русские буквы кодируются двумя байтами в UTF-8, поэтому, к примеру, заменится на .

Например, форма:

Будет отправлена так: .

в JavaScript есть функция encodeURIComponent для получения такой кодировки «вручную»:

Эта кодировка используется в основном для метода GET, то есть для передачи параметра в строке запроса. По стандарту строка запроса не может содержать произвольные Unicode-символы, поэтому они кодируются как показано выше.

More Examples

Example

Using onload on an <img> element. Alert «Image is loaded» immediately after

an image has been loaded:

<img src=»w3javascript.gif» onload=»loadImage()» width=»100″ height=»132″><script>function loadImage() { alert(«Image is loaded»);}

</script>

Example

Using the onload event to deal with cookies:

<body onload=»checkCookies()»><script>

function checkCookies() { var text = «»; if (navigator.cookieEnabled == true) { text = «Cookies are enabled.»; } else { text = «Cookies are not enabled.»;

} document.getElementById(«demo»).innerHTML = text;}</script>

❮ DOM Events

❮ Event Object

Это отлично работает

- Я должен проверить, есть ли доступный файл PDF для записи. перед открытием нового пустого окна, чтобы получить файл, а затем закрыть его, как в случае1

Сценарий для случая 2:

Теперь это не работает. На самом деле моя первая проблема заключалась в том, что он не делал новое окно, потому что оно рассматривает его как всплывающее окно, но я исправил это после часа исследований. Теперь закрытие окна — моя проблема.

Я уже искал это и все еще в настоящее время ищу не только здесь, но, к сожалению, я не смог найти ответ по этой проблеме. Любая помощь приветствуется.

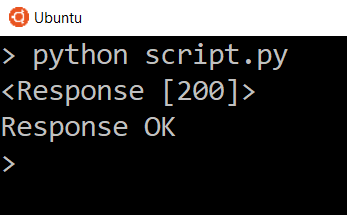

Обновление . Для меня сработало использование XMLHttpRequest, чтобы мне не нужно было открывать новую пустую вкладку, чтобы мои php-заголовки служили мне файлом PDF.

Вот код, который я использую:

URL-адрес, который я использовал, был обработан контроллером, который дает мне pdf-файл с использованием заголовков php.

readyState

В заключение

занятия отметим свойство

document.readyState

которое в момент

загрузки HTML-документа принимает

следующие значения:

-

«loading»

– документ в процессе загрузки; -

«interactive»

– документ был полностью прочитан (парсинг документа завершен); -

«complete»

– документ был полностью прочитан и все ресурсы (изображения, стили и т.п.)

тоже загружены.

В ряде случаев

это свойство бывает весьма полезно. Например, мы вызываем функцию, но не

уверены, что DOM-дерево

полностью построено. Поэтому, делаем такую проверку:

removeImage();

function removeImage() {

if(document.readyState == "loading") {

console.log("документ грузится, вешаем обработчик");

document.addEventListener("DOMContentLoaded", removeImage);

}

else {

console.log("удаляем изображение");

document.body.remove(image);

}

}

По аналогии

могут быть обработаны и остальные свойства.

Для полноты картины

пару слов о событии readystatechange, которое появилось до событий

DOMContentLoaded, load, unload, beforeunload

и в старых версиях

JavaScript процесс

загрузки документа контролировался через него. Например, так:

document.addEventListener('readystatechange', function() {

console.log(document.readyState);

});

Теперь при

обновлении страницы мы можем увидеть изменение состояний свойства document.readyState в процессе

загрузки. Однако такой механизм отслеживания ушел в прошлое и сейчас уже нет смысла

о нем подробно говорить.

Итак, на этом

занятии мы с вами рассмотрели события

DOMContentLoaded,

load, unload, beforeunload

и поговорили о свойстве

document.readyState

которое

дополняет работу с этими событиями.

Видео по теме

JavaScipt (DOM) #1: объектная модель документа DOM и BOM

JavaScipt (DOM) #2: навигация по DOM — parentNode, nextSibling, previousSibling, chidNodes

JavaScipt (DOM) #3: методы поиска элементов в DOM: querySelector, querySelectorAll, getElementById

JavaScipt (DOM) #4: свойства DOM-узлов: nodeName, innerHTML, outerHTML, data, textContent, hidden

JavaScipt (DOM) #5: работа с нестандартными свойствами DOM-элементов: getAttribute, setAttribute, dataset

JavaScipt (DOM) #6: создание и добавление элементов DOM createElement, append, remove, insertAdjacentHTML

JavaScipt (DOM) #7: управление стилями — className, style, classList, getComputedStyle

JavaScipt (DOM) #8: метрики — clientWidth, scrollTop, scrollHeight, offsetLeft, offsetTop, clientLeft

JavaScipt (DOM) #9: HTML-документ: размеры (clientWidth, innerWidth), положение (pageYOffset, scrollBy)

JavaScipt (DOM) #10: расположение элементов — fixed, absolute, getBoundingClientRect, elementFromPoint

JavaScipt (DOM) #11: обработчики событий: onclick, addEventListener, removeEventListener, event

JavaScipt (DOM) #12: погружение и всплытие событий: stopPropagation, stopImmediatePropagation, eventPhase

JavaScipt (DOM) #13: делегирование событий, отмена действия браузера по умолчанию — preventDefault

JavaScipt (DOM) #14: события мыши mousedown, mouseup, mousemove, mouseover, mouseout, mouseenter

JavaScipt (DOM) #15: события клавиатуры keydown, keyup, событие скроллинга scroll

JavaScipt (DOM) #16: навигация и обработка элементов форм (form) — document.forms, form.elements

JavaScipt (DOM) #17: фокусировка — focus, blur, focusin, focusout, tabindex, activeElement

JavaScipt (DOM) #18: события change, input, cut, copy, paste, submit элементов input и select

JavaScipt (DOM) #19: события при загрузке — DOMContentLoaded, load, unload, beforeunload, readyState

JavaScipt (DOM) #20: события load, error; атрибуты async, defer тега script

JavaScipt (DOM) #21: пример предзагрузки изображений с помощью javascript

JavaScipt (DOM) #22: пример создания начала игры арканоид

JavaScript

JS Array

concat()

constructor

copyWithin()

entries()

every()

fill()

filter()

find()

findIndex()

forEach()

from()

includes()

indexOf()

isArray()

join()

keys()

length

lastIndexOf()

map()

pop()

prototype

push()

reduce()

reduceRight()

reverse()

shift()

slice()

some()

sort()

splice()

toString()

unshift()

valueOf()

JS Boolean

constructor

prototype

toString()

valueOf()

JS Classes

constructor()

extends

static

super

JS Date

constructor

getDate()

getDay()

getFullYear()

getHours()

getMilliseconds()

getMinutes()

getMonth()

getSeconds()

getTime()

getTimezoneOffset()

getUTCDate()

getUTCDay()

getUTCFullYear()

getUTCHours()

getUTCMilliseconds()

getUTCMinutes()

getUTCMonth()

getUTCSeconds()

now()

parse()

prototype

setDate()

setFullYear()

setHours()

setMilliseconds()

setMinutes()

setMonth()

setSeconds()

setTime()

setUTCDate()

setUTCFullYear()

setUTCHours()

setUTCMilliseconds()

setUTCMinutes()

setUTCMonth()

setUTCSeconds()

toDateString()

toISOString()

toJSON()

toLocaleDateString()

toLocaleTimeString()

toLocaleString()

toString()

toTimeString()

toUTCString()

UTC()

valueOf()

JS Error

name

message

JS Global

decodeURI()

decodeURIComponent()

encodeURI()

encodeURIComponent()

escape()

eval()

Infinity

isFinite()

isNaN()

NaN

Number()

parseFloat()

parseInt()

String()

undefined

unescape()

JS JSON

parse()

stringify()

JS Math

abs()

acos()

acosh()

asin()

asinh()

atan()

atan2()

atanh()

cbrt()

ceil()

clz32()

cos()

cosh()

E

exp()

expm1()

floor()

fround()

LN2

LN10

log()

log10()

log1p()

log2()

LOG2E

LOG10E

max()

min()

PI

pow()

random()

round()

sign()

sin()

sqrt()

SQRT1_2

SQRT2

tan()

tanh()

trunc()

JS Number

constructor

isFinite()

isInteger()

isNaN()

isSafeInteger()

MAX_VALUE

MIN_VALUE

NEGATIVE_INFINITY

NaN

POSITIVE_INFINITY

prototype

toExponential()

toFixed()

toLocaleString()

toPrecision()

toString()

valueOf()

JS OperatorsJS RegExp

constructor

compile()

exec()

g

global

i

ignoreCase

lastIndex

m

multiline

n+

n*

n?

n{X}

n{X,Y}

n{X,}

n$

^n

?=n

?!n

source

test()

toString()

(x|y)

.

\w

\W

\d

\D

\s

\S

\b

\B

\0

\n

\f

\r

\t

\v

\xxx

\xdd

\uxxxx

JS Statements

break

class

continue

debugger

do…while

for

for…in

for…of

function

if…else

return

switch

throw

try…catch

var

while

JS String

charAt()

charCodeAt()

concat()

constructor

endsWith()

fromCharCode()

includes()

indexOf()

lastIndexOf()

length

localeCompare()

match()

prototype

repeat()

replace()

search()

slice()

split()

startsWith()

substr()

substring()

toLocaleLowerCase()

toLocaleUpperCase()

toLowerCase()

toString()

toUpperCase()

trim()

valueOf()

More Examples

Example

Using onload on an <img> element. Alert «Image is loaded» immediately after

an image has been loaded:

<img src=»w3javascript.gif» onload=»loadImage()» width=»100″ height=»132″><script>function loadImage() { alert(«Image is loaded»);}

</script>

Example

Using the onload event to deal with cookies:

<body onload=»checkCookies()»><script>

function checkCookies() { var text = «»; if (navigator.cookieEnabled == true) { text = «Cookies are enabled.»; } else { text = «Cookies are not enabled.»;

} document.getElementById(«demo»).innerHTML = text;}</script>

❮ DOM Events

❮ Event Object

Иерархия window.frames

Альтернативный способ доступа к окну ифрейма – это получить его из коллекции .

Есть два способа доступа:

- – доступ по номеру.

- – доступ по ифрейма.

Обратим внимание: в коллекции хранится именно окно (), а не DOM-элемент. Демонстрация всех способов доступа к окну:

Демонстрация всех способов доступа к окну:

Внутри ифрейма могут быть свои вложенные ифреймы. Всё это вместе образует иерархию.

Ссылки для навигации по ней:

-

– коллекция «детей» (вложенных ифреймов)

-

– содержит ссылку на родительское окно, позволяет обратиться к нему из ифрейма.

Всегда верно:

-

– содержит ссылку на самое верхнее окно (вершину иерархии).

Всегда верно (в предположении, что вложенные фреймы существуют):

Свойство позволяет легко проверить, во фрейме ли находится текущий документ:

BOM (Browser Object Model)

Объектная модель браузера (Browser Object Model, BOM) – это дополнительные объекты, предоставляемые браузером (окружением), чтобы работать со всем, кроме документа.

Например:

- Объект navigator даёт информацию о самом браузере и операционной системе. Среди множества его свойств самыми известными являются: – информация о текущем браузере, и – информация о платформе (может помочь в понимании того, в какой ОС открыт браузер – Windows/Linux/Mac и так далее).

- Объект location позволяет получить текущий URL и перенаправить браузер по новому адресу.

Вот как мы можем использовать объект :

Функции тоже являются частью BOM: они не относятся непосредственно к странице, но представляют собой методы объекта окна браузера для коммуникации с пользователем.

Спецификации

BOM является частью общей спецификации HTML.

Да, вы всё верно услышали. Спецификация HTML по адресу https://html.spec.whatwg.org не только про «язык HTML» (теги, атрибуты), она также покрывает целое множество объектов, методов и специфичных для каждого браузера расширений DOM. Это всё «HTML в широком смысле». Для некоторых вещей есть отдельные спецификации, перечисленные на https://spec.whatwg.org.

Стадия закачки

На стадии закачки для получения информации применяется объект xhr.upload. У этого объекта нет методов, он только может генерировать события в процессе закачки. А они-то как раз и нужны.

Вот список событий:

- loadstart

- progress

- abort

- error

- load

- timeout

- loadend

Вот пример установки обработчиков на стадию закачки:

xhr.upload.onprogress = function(event)

{ alert( 'Загружено на сервер ' + event.loaded + ' байт из ' + event.total );

}

xhr.upload.onload = function() {

alert( 'Данные полностью загружены на сервер!' ); }

xhr.upload.onerror = function() {

alert( 'Произошла ошибка при загрузке данных на сервер!' ); }

Итого

Говоря о стандартах, у нас есть:

- Спецификация DOM

- описывает структуру документа, манипуляции с контентом и события, подробнее на https://dom.spec.whatwg.org.

- Спецификация CSSOM

- Описывает файлы стилей, правила написания стилей и манипуляций с ними, а также то, как это всё связано со страницей, подробнее на https://www.w3.org/TR/cssom-1/.

- Спецификация HTML

- Описывает язык HTML (например, теги) и BOM (объектную модель браузера) – разные функции браузера: , , и так далее, подробнее на https://html.spec.whatwg.org. Тут берётся за основу спецификация DOM и расширяется дополнительными свойствами и методами.

Кроме того, некоторые классы описаны отдельно на https://spec.whatwg.org/.

Пожалуйста, заметьте для себя эти ссылки, так как по ним содержится очень много информации, которую невозможно изучить полностью и держать в уме.

Когда вам нужно будет прочитать о каком-то свойстве или методе, справочник на сайте Mozilla https://developer.mozilla.org/ru/search тоже очень хороший ресурс, хотя ничто не сравнится с чтением спецификации: она сложная и объёмная, но сделает ваши знания максимально полными.

Для поиска чего-либо обычно удобно использовать интернет-поиск со словами «WHATWG » или «MDN », например https://google.com?q=whatwg+localstorage, https://google.com?q=mdn+localstorage.

А теперь давайте перейдём к изучению DOM, так как страница – это основа всего.