Компьютерный вирус

Содержание:

- Conficker

- Новые и экзотические вирусы

- Майнер

- Компьютерное хулиганство

- Загрузочные вирусы

- Примечания

- Как защититься от вирусной «инфекции»?

- Для чего создаются вирусы

- Виды компьютерных вирусов

- Как защититься от вредоносного ПО

- Используйте антивирусную защиту

- Установите защитное решение на ваш смартфон

- Скачивайте приложения только с доверенных сайтов

- Проверяйте описания разработчиков

- Проверяйте количество скачиваний

- Проверяйте запрашиваемые разрешения

- Не нажимайте на непроверенные ссылки

- Регулярно обновляйте операционную систему и приложения

- Никогда не пользуйтесь чужими USB-устройствами

- Что такое компьютерный вирус?

- Неопасные компьютерные вирусы могут привести

- Резидентные виды компьютерных вирусов и нерезидентные

Conficker

Что сделало компьютерный вирус «Conficker», появившийся в конце 2008 года, таким огромным — было тайной, которая его окружая.

Поначалу кроме страшного имени ничего угрожающего в вирусе не было.

«Conficker» собирал армию компьютеров под названием «ботнет», но никто не был уверен, где будет происходить битва.

Вирус заставлял зараженные компьютеры, а ныне потенциальные зомби, коннектиться к определенным сайтам в определенные дни … для чего это все было нужно? Кто знает?

Большинство компаний и правительств установили патчи безопасности для защиты своих компьютерных систем, но некоторые инфицированные ПК все еще остаются частью армии.

В теории, они все еще готовы пойти на зов вируса «Сonficker».

Новые и экзотические вирусы

По мере развития компьютерных технологий совершенствуются и

компьютерные вирусы, приспосабливаясь к новым для себя сферам обитания. Новый

вирус W32/Perrun, сообщение о котором есть на сайте компании Network Associates

(http://www.nai.com), способен распространяться… через файлы графических

изображений формата JPEG!

Сразу после запуска вирус W32/Perrun ищет файлы с

расширением имени JPG и дописывает к ним свой код. После этого зараженные

файлы JPEG будут содержать не только изображения, но и

код вируса. Надо сказать, что данный вирус не опасен и требует для своего

распространения отдельной программы.

Среди новых «достижений» создателей вредоносных программ

заслуживает упоминания вирус Palm.Phage. Он заражает приложения «наладонных»

компьютеров PalmPilot, перезаписывая файлы этих приложений своим кодом.

Появление таких вирусов, как W32/Perrun и Palm.Phage,

свидетельствует о том, что в любой момент может родиться компьютерный вирус,

троянская программа или червь, нового, неизвестного ранее типа, или известного

типа, но нацеленного на новое компьютерное оборудование. Новые вирусы могут

использовать неизвестные или несуществующие ранее каналы распространения, а

также новые технологии внедрения в компьютерные системы.

В следующей нашей статье, посвященной проблемам

антивирусной защиты, мы рассмотрим технологии, методики и антивирусные

средства, с помощью которых можно защититься не только от известных, но в ряде

случаев и от новых, доселе не исследованных вредоносных компьютерных программ.

Майнер

Приложение, которое использует часть вычислительной мощности компьютера, чтобы добыть немного криптовалюты для его создателя. На огромную прибыль злоумышленник выходит благодаря массовости распространения.

Для владельца компьютера может быть неприятно тем, что программа ни в чем себе не отказывает, поэтому львиная доля ресурсов уходит на ее обслуживание, что замедляет работу всех остальных программ.

Однако в интересах создателя вируса, чтобы он оставался незамеченным как можно дольше. Поэтому не исключено, что компьютер будет подтормаживать лишь понемногу и редко, а владелец может и не догадываться, что девайс майнит крипту для неизвестного хакера.

Компьютерное хулиганство

Основная масса вирусов и троянских программ в прошлом создавалась студентами и школьниками, которые только что изучили язык программирования, хотели попробовать свои силы, но не смогли найти для них более достойного применения. Такие вирусы писались и пишутся по сей день только для самоутверждения их авторов. Отраден тот факт, что значительная часть подобных вирусов их авторами не распространялась, и вирусы через некоторое время умирали сами вместе с дисками, на которых хранились — или авторы вирусов отсылали их исключительно в антивирусные компании, сообщая при этом, что никуда более вирус не попадёт.

Вторую группу создателей вирусов также составляют молодые люди (чаще — студенты), которые еще не полностью овладели искусством программирования. Единственная причина, толкающая их на написание вирусов, это комплекс неполноценности, который компенсируется компьютерным хулиганством. Из-под пера подобных «умельцев» часто выходят вирусы крайне примитивные и с большим числом ошибок («студенческие» вирусы). Жизнь подобных вирусописателей стала заметно проще с развитием интернета и появлением многочисленных веб-сайтов, ориентированных на обучение написанию компьютерных вирусов. На таких веб-ресурсах можно найти подробные рекомендации по методам проникновения в систему, приемам скрытия от антивирусных программ, способам дальнейшего распространения вируса. Часто здесь же можно найти готовые исходные тексты, в которые надо всего лишь внести минимальные «авторские» изменения и откомпилировать рекомендуемым способом.

Став старше и опытнее, многие из вирусописателей попадают в третью, наиболее опасную группу, которая создает и запускает в мир «профессиональные» вирусы. Эти тщательно продуманные и отлаженные программы создаются профессиональными, часто очень талантливыми программистами. Такие вирусы нередко используют достаточно оригинальные алгоритмы проникновения в системные области данных, ошибки в системах безопасности операционных сред, социальный инжиниринг и прочие хитрости.

Отдельно стоит четвертая группа авторов вирусов — «исследователи», довольно сообразительные программисты, которые занимаются изобретением принципиально новых методов заражения, скрытия, противодействия антивирусам и т.д. Они же придумывают способы внедрения в новые операционные системы. Эти программисты пишут вирусы не ради собственно вирусов, а скорее ради исследования потенциалов «компьютерной фауны» — из их рук выходят те вирусы, которые называют «концептуальными» («Proof of Concept» — PoC). Часто авторы подобных вирусов не распространяют свои творения, однако активно пропагандируют свои идеи через многочисленные интернет-ресурсы, посвященные созданию вирусов. При этом опасность, исходящая от таких «исследовательских» вирусов, тоже весьма велика — попав в руки «профессионалов» из предыдущей группы, эти идеи очень быстро появляются в новых вирусах.

Традиционные вирусы, создаваемые перечисленными выше группами вирусописателей, продолжают появляться и сейчас — на смену повзрослевшим тинейджерам-хулиганам каждый раз приходит новое поколение тинейджеров. Но интересен тот факт, что «хулиганские» вирусы в последние годы становятся все менее и менее актуальными — за исключением тех случаев, когда такие вредоносные программы вызывают глобальные сетевые и почтовые эпидемии. Количество новых «традиционных» вирусов заметно уменьшается — в 2005-2006 годах их появлялось в разы меньше, чем в середине и конце 1990-х. Причин, по которым школьники и студенты утратили интерес к вирусописательству, может быть несколько.

- Создавать вирусные программы для операционной системы MS-DOS в 1990-х годах было в разы легче, чем для технически более сложной Windows.

- В законодательствах многих стран появились специальные компьютерные статьи, а аресты вирусописателей широко освещались прессой — что, несомненно, снизило интерес к вирусам у многих студентов и школьников.

- К тому же у них появился новый способ проявить себя — в сетевых играх. Именно современные игры, скорее всего, сместили фокус интересов и перетянули на себя компьютеризированную молодёжь.

Таким образом, на текущий момент доля «традиционных» хулиганских вирусов и троянских программ занимает не более 5% «материала», заносимого в антивирусные базы данных. Оставшиеся 95% гораздо более опасны, чем просто вирусы, и создаются они в целях, которые описаны ниже.

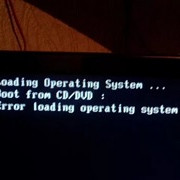

Загрузочные вирусы

Рассмотрим схему функционирования очень простого загрузочного вируса,

заражающего дискеты. Мы сознательно обойдем все многочисленные тонкости, которые

неизбежно встретились бы при строгом разборе алгоритма его функционирования.

Что происходит, когда вы включаете компьютер? Первым делом управление передается

программе начальной загрузки (ПНЗ), которая хранится в постоянно

запоминающем устройстве (ПЗУ).

Эта программа тестирует оборудование и при успешном завершении проверок пытается

найти дискету в дисководе А:. Всякая дискета размечена на секторы и

дорожки. Секторы объединяются в кластеры, но это для нас несущественно. Среди

секторов есть несколько служебных, используемых операционной системой для

собственных нужд (в этих секторах не могут размещаться ваши данные).

Среди служебных секторов нас пока интересует один — сектор начальной загрузки

(boot-sector). В секторе начальной загрузки хранится информация о дискете

— количество поверхностей, количество дорожек, количество секторов и пр. Но нас

сейчас интересует не эта информация, а небольшая программа начальной загрузки,

которая должна загрузить саму операционную систему и передать ей управление.

Таким образом, нормальная схема начальной загрузки следующая:

ПНЗ (ПЗУ)

ПНЗ (диск)

СИСТЕМА

СИСТЕМА

Теперь рассмотрим вирус. В загрузочных вирусах выделяют две части — голову и

хвост. Хвост, вообще говоря, может быть пустым. Пусть у вас имеются чистая

дискета и зараженный компьютер, под которым мы понимаем компьютер с активным

резидентным вирусом. Как только этот вирус обнаружит, что в дисководе

появилась подходящая жертва — в нашем случае не защищенная от записи и еще не

зараженная дискета, он приступает к заражению. Заражая дискету, вирус производит

следующие действия:

·

выделяет некоторую область диска и помечает ее как недоступную операционной

системе. Это можно сделать по-разному, в простейшем и традиционном случае

занятые вирусом секторы помечаются как сбойные (bad);

·

копирует в выделенную область диска свой хвост и оригинальный (здоровый)

загрузочный сектор;

·

замещает программу начальной загрузки в загрузочном секторе (настоящем) своей

головой;

·

организует цепочку передачи управления согласно схеме.

Таким образом, голова вируса теперь первой получает управление, вирус

устанавливается в память и передает управление оригинальному загрузочному

сектору.

В цепочке ПНЗ (ПЗУ)

ПНЗ (диск)

СИСТЕМА

появляется новое звено: ПНЗ (ПЗУ)

ВИРУС

ПНЗ (диск)

СИСТЕМА.

Поэтому никогда не оставляйте (случайно) дискет в дисководе А.

Мы рассмотрели схему функционирования простого бутового вируса, живущего в

загрузочных секторах дискет. Как правило, вирусы способны заражать не только

загрузочные сектора дискет, но и загрузочные сектора винчестеров. При этом в

отличие от дискет на винчестере имеются два типа загрузочных секторов,

содержащих программы начальной загрузки, которые получают управление.

При загрузке компьютера с винчестера первой берет на себя управление программа

начальной загрузки в MBR (Master Boot Record — главная загрузочная

запись). Если ваш жесткий диск разбит на несколько разделов, то лишь один из них

помечен как загрузочный (boot). Программа начальной загрузки в MBR

находит загрузочный раздел винчестера и передает управление на программу

начальной загрузки этого раздела. Код последней совпадает с кодом программы

начальной загрузки, содержащейся на обычных дискетах, а соответствующие

загрузочные сектора отличаются только таблицами параметров. Таким образом, на

винчестере имеются два объекта атаки загрузочных вирусов — программа начальной

загрузки в MBR и программа начальной загрузки в boot-секторе загрузочного диска.

Примечания

- А.Савицкий. . Лаборатория Касперского (10 февраля 2014).

- ↑

- Alan M. Turing. On computable numbers, with an application to the Entscheidungs Problem. Proceedings of the London Mathematical Society, vol. 2, № 42, pp. 230—265, 1936, Corrections in 2(43): pp. 544—546

- Виталий Камлюк. . Вирусная энциклопедия. Лаборатория Касперского (13 мая 2008). Дата обращения: 13 декабря 2008.

- Роман Боровко. . Рынок информационной безопасности 2003. CNews-Аналитика. Дата обращения: 13 декабря 2008.

- . officiel-online.com. Дата обращения: 15 июня 2020.

- . ArtsLooker (26 апреля 2020). Дата обращения: 15 июня 2020.

Как защититься от вирусной «инфекции»?

С помощью антивирусной программы! Это программное обеспечение не только находит и удаляет вирусы, но и препятствует их проникновению на ПК

Если антивирусное ПО не установлено, пользователь может обратить внимание на деятельность вирусов слишком поздно, когда они натворят порядочно бед в системе.

Если на компьютере установлено антивирусное программное обеспечение, оно запускается вместе с операционной системой и функционирует в фоновом режиме во время всего сеанса работы пользователя. Рекомендация: пользователь должен через определенные промежутки времени полностью проверять жесткие диски своего ПК с помощью антивирусного сканера (этот модуль есть во всех антивирусных программах)

Кроме того, необходимо настроить «защитника» так, чтобы он выполнял проверку всех вложений в сообщениях, которые приходят по электронной почте.

Для чего создаются вирусы

Помнится, одно время среди юзеров ходили мифы о вредоносном ПО, физически уничтожающем компьютер. Не знаю, может и сейчас такими байками пугают друг друга где-нибудь в «Одноклассниках»: мол, вирус, попадая в ПК, приводит к критическому увеличению рабочей температуры и как следствие выходу из строя процессора или материнской платы.

Все прочие активности антивирусного ПО, включая блокировку работы компьютеров конкурентов или сбор персональных данных пользователей, в итоге ведут к этой же цели, хотя и немного запутанным путем.

Следует учитывать, что сегодня стремительно развивается интернет вещей. С одной стороны, это удобно: например, возвращаясь домой, вы можете дать команду кофеварке приготовить кофе.

С другой стороны, есть вероятность, что со временем появятся вирусы и для этой аппаратуры. Если заставить автопилот огромного грузовика въехать в торговый комплекс, это может привести с многочисленным жертвам. День, когда первый компьютерный вирус убьет человека, войдет в историю как начало эпохи восстания машин.

Виды компьютерных вирусов

1. Файловые вирусные программы. Обычно производят своё внедрение в файлы запуска различных софтов. При этом, они активируются при запуске софта, и производят влияние на его работоспособность. Также внедряются в библиотеку операционки, её прикладных программ, реестровые файлы, драйвера и прочее.

При этом происходит или замена различных кодов программы, на которую происходит атака, или создаётся иго измененный дубликат. Вирусное ПО активируется, в этом случае, во время включения данного софта. Из всех видов компьютерных вирусов, данный получил наибольшее распространение.

2. Загрузочные вирусные программы. Внедряются в сектора загрузок, сохранности информации (это может быть жесткий диск, лазерные диски, флэшки). Во время запуска операционки, из зараженного устройства идет активация вредоносного ПО. При этом, вирус нарушает работоспособность загрузчика ОС, делая невозможной её работу или работу конкретных программ.

3. Симбиоз файлово-загрузочных вредителей. Включает в себя функции первых двух вирусов при этом создавая особую опасность функциональности ПК.

4. Вирусы документов (макровирусные ПО) – обычно внедряются в офисные программы, вроде Word, Excle, Open Office и др. через макросы данных софтов. Макросы представляю собой конкретные, определенные действия в данном текстовом редакторе. Эти действия создаются заранее самим пользователем.

Макросы и есть цель данного вида вирусов (Именно по этой причине многие пользователи не хотят пользоваться макросами в офисных программах, хотя, большая часть людей просто не умеет ими пользоваться.).

5. Вирусы сети. Производят распространение за счет служб сети и её протоколов. Например, упомянутый выше почтовый спам, внедрение к софтам с помощью загрузчика FTP, внедрение в файлы с использованием сетевых служб. Также довольно опасное вирусное ПО, т.к. вирус не только не только наполняет собой конкретный компьютер, но стремиться выйти в интернет и заразить множество других.

Как защититься от вредоносного ПО

В условиях, когда вредоносное ПО становится все более совершенными, а мы все больше своих личных данных храним в Интернете, угроза того, что вредоносные программы украдут нашу конфиденциальную информацию и используют ее в мошеннических целях, никогда не еще была более реальной.

Есть несколько способов защитить себя. Следуйте приведенным ниже рекомендациям; они помогут предотвратить заражение ваших устройств вредоносными программами и не дать им возможности получить доступ к вашей личной информации.

Используйте антивирусную защиту

Обеспечьте безопасность своего устройства с помощью Kaspersky Anti-Virus. Наше передовое защитное решение автоматически проверяет ваш компьютер на наличие угроз. Если ваша система окажется зараженной вредоносным ПО, наша технология удалит его с вашего устройства и сообщит вам об этом.

Установите защитное решение на ваш смартфон

Смартфоны — это по сути небольшие компьютеры, которые помещаются в вашем кармане. Поскольку многие из нас пользуются смартфонами едва ли не чаще чем ноутбуками или настольными компьютерами, то следует помнить, что эти устройства также подвержены заражению вредоносным ПО. Следовательно, смартфоны, как и компьютеры, необходимо защитить от возможных вредоносных атак.

Для максимальной защиты смартфона мы рекомендуем Kaspersky Antivirus для Android или Kaspersky Security Cloud для iOS, если вы пользователь iPhone.

Скачивайте приложения только с доверенных сайтов

Чтобы снизить риск заражения вредоносным ПО, скачивайте приложения, программное обеспечение или мультимедийные файлы только с доверенных сайтов. Пользуйтесь Google Play Store на Android или App Store для iPhone. Помните: загружая файлы или приложения с незнакомых сайтов, вы, скорее всего, загрузите и вредоносное ПО, даже не подозревая об этом.

Проверяйте описания разработчиков

Хотя и редко, но бывает, что вредоносное ПО из сети попадает на сайты, пользующиеся хорошей репутацией. Поэтому всегда читайте информацию о разработчике в описании. Вам известен этот девелопер? Нет — поищите отзывы о нем в Google. Ничего не нашли — в целях безопасности не скачивайте файлы с этого сайта.

Сигналом тревоги для вас должны стать только положительные отзывы о приложении или программе: как правило, в настоящих отзывах отмечаются как положительные, так и отрицательные аспекты приложения.

Проверяйте количество скачиваний

Приложения, зараженные вредоносным ПО, вряд ли будут иметь тысячи скачиваний, тогда как приложения с миллионами загрузок с меньшей долей вероятности являются вредоносными. Если приложение популярно (с большим количеством отзывов и загрузок), можно не беспокоиться — риск того, что оно вредоносное, будет значительно ниже.

Проверяйте запрашиваемые разрешения

Посмотрите, какие разрешения требует от вас приложение или программное обеспечение. Запрашиваемые разрешения кажутся вам разумными? Если вы считаете, что запрашиваемые разрешения не являются необходимым для работы приложения или программы, будьте осторожны – не скачивайте приложение или удалите его, если вы его уже установили.

Не нажимайте на непроверенные ссылки

Не нажимайте на непроверенные ссылки в спам-рассылках, сообщениях или на подозрительно выглядящих веб-сайтах. Нажатие на зараженную ссылку может автоматически запустить загрузку вредоносного ПО.

Помните, что ваш банк никогда не попросит вас отправить им ваше имя пользователя и пароль по электронной почте. Если вы получили письмо с подобной просьбой, не открывайте его, не передавайте свою информацию (даже если это письмо выглядит легитимным) и немедленно свяжитесь с банком, чтобы перепроверить информацию.

Регулярно обновляйте операционную систему и приложения

Регулярное обновление операционной системы важно для защиты от вредоносных программ. Это означает, что ваше устройство использует последние обновления безопасности

Важно так же регулярно обновлять приложения на ваших устройствах. Это позволяет разработчику приложения или программного обеспечения исправлять любые обновления безопасности, чтобы защитить ваши устройства и данные

Не игнорируйте это правило: хакеры и вредоносные программы как раз и рассчитывают на то, что вы не обновите свои приложения, и тем самым дадите им возможность использовать лазейки в программном обеспечении для получения доступа к вашим устройствам.

Никогда не пользуйтесь чужими USB-устройствами

Никогда не вставляйте чужое USB-устройство в свой ноутбук или настольный компьютер – оно может быть заражено вредоносным ПО.

Что такое компьютерный вирус?

Компьютерный вирус – программа, способная к самовоспроизводству и самораспространению. Как правило, вирус небольшого размера (так легче маскироваться в системе). Раньше вирусы попадали в компьютер через зараженные дискеты, сегодня наиболее популярные пути доставки – это электронная почта, Интернет и локальные сети. Диапазон «применения» вирусов очень широк: от нехитрых шуток, таких как переворот экрана на 180 градусов, до опасных действий, приводящих к уничтожению данных иди нарушению функционирования системы.

В большинстве случаев вирусы обычно стремятся попасть в оперативную память, и уже из этого удобного «командного пункта» перехватывают управление другими запущенными приложениями или модулями операционной системы, препятствуя их нормальной работе. Особо агрессивные экземпляры приступают к методичному уничтожению отдельных файлов или даже целиком всей информации, записанной на жестком диске.

Неопасные компьютерные вирусы могут привести

1) к сбоям и зависаниям при работе компьютера(+); 2) к потере программ и данных; 3) к форматированию винчестера;

4) к уменьшению свободной памяти компьютера.

15. Опасные компьютерные вирусы могут привести…

1) к сбоям и зависаниям при работе компьютера; 2) к потере программ и данных(+); 3) к форматированию винчестера;

4) к уменьшению свободной памяти компьютера.

- Какой вид компьютерных вирусов внедряются и поражают исполнительный файлы с расширением *.exe, *.com и активируются при их запуске?

1) файловые вирусы; (+)

2) загрузочные вирусы;

4) сетевые вирусы.

- Какой вид компьютерных вирусов внедряются и поражают файлы с расширением *.txt, *.doc?

- файловые вирусы;

- загрузочные вирусы;

- макро-вирусы; (+)

- сетевые вирусы.

| 18. | Как происходит заражение почтовыми вирусами? |

| 1) | При подключении к web-серверу, зараженному почтовым вирусом |

| 2) | При открытии зараженного файла, присланного с письмом по e-mail (+) |

| 3) | При подключении к почтовому серверу |

| 4) | При получении с письма, присланном по е-mail, зараженного файла. |

| 19. | Сетевые черви это: |

- Вирусы, которые внедряются в документ под видом макросов

- Вирусы, которые проникну на компьютер, блокируют работу сети

- Вредоносные программы, которые проникают на компьютер, используя сервисы компьютерных сетей (+)

- Вредоносные программы, устанавливающие скрытно от пользователя другие программы.

| 20. | Руткит – это: |

| 1) Программа для скрытого взятия под контроль взломанной системы | |

| 2) | Вредоносная программа, маскирующаяся под макрокоманду |

| 3) | Разновидность межсетевого экрана |

| 4) | Программа, выполняющая несанкционированные действия по передаче |

| управления компьютером удаленному пользователю. (+) | |

| 21. | Какие существуют вспомогательные средства защиты? |

- Аппаратные средства.

- Программные средства.

- Аппаратные средства и антивирусные программы. (+)

22. Антивирусные программы — это программы для:

- Обнаружения вирусов

- Удаления вирусов (+)

- Размножения вирусов

| 23. | На чем основано действие антивирусной программы? |

| 1) | На ожидании начала вирусной атаки. |

| 2) | На сравнении программных кодов с известными вирусами.(+) |

| 3) | На удалении зараженных файлов. |

| 24. | Какие программы относятся к антивирусным? |

- AVP, MS-DOS, MS Word

- AVG, DrWeb, Norton AntiVirus (+)

- Norton Commander, MS Word, MS Excel.

25. Какие программы не относятся к антивирусным?

- программы-фаги(+)

- программы сканирования

- программы-ревизоры(+)

- программы-детекторы

- Можно ли обновить антивирусные базы на компьютере, не подключенном к Интернет?

- да, позвонив в службу технической поддержки компании-производителя антивирусной программы. Специалисты этой службы продиктуют последние базы, которые нужно сохранить на компьютере воспользовавшись любым текстовым редактором

- да, это можно сделать с помощью мобильных носителей скопировав антивирусные базы с другого компьютера, на котором настроен выход в Интернет и установлена эта же антивирусная программа или на нем нужно вручную скопировать базы с сайта компании-производителя антивирусной программы (+)

- нет.

27. Основные меры по защите информации от повреждения вирусами:

1) проверка дисков на вирус

2) создавать архивные копии ценной информации

3) не пользоваться пиратскими сборниками программного обеспечения(+)

4) передавать файлы только по сети.

Наиболее эффективное средство для защиты от сетевых атак

- использование антивирусных программ

- использование сетевых экранов или «firewall»

- посещение только «надёжных» Интернет-узлов (+)

4) использование только сертифицированных программ-браузеров при доступе к сети Интернет. (+)

Основная функция межсетевого экрана

- управление удаленным пользователем

- фильтрация входящего и исходящего трафика (+)

- проверка дисков на вирусы

- программа для просмотра файлов.

Статьи к прочтению:

10 ОПАСНЕЙШИХ КОМПЬЮТЕРНЫХ ВИРУСОВ

Сегодня трудно представить себе человека, который не слышал бы словосочетание «компьютерный вирус». О компьютерных вирусах пишут в газетах, о них говорят…

Компьютерным вирусом называется программа, обычно малая по размеру (от 200 до 5000 байт), которая самостоятельно запускается, многократно копирует свой…

Резидентные виды компьютерных вирусов и нерезидентные

Данный метод основан принципе существования внутри компьютера.

Под Резидентным понимается вирусное ПО, которое, при запуске зараженного софта остается в памяти конкретной программы и после её выключения. Подобный вирус создает лишние процессы на жестком диске, при этом тратя его ресурс. Часто заражает прочие работающие софты, изменяя их суть. Частенько следит за действиями человека, записывая их (различные пароли, сайты, которые посетил человек, можно сказать, программа шпион).

Нерезидентным же вирусный софт – составная часть программы, которая заражена и существует лишь во время её работы.

Но, рассуждая здраво, отметим – далеко не каждый вирус несет в себе действительную опасность. Часть из них особой опасности не представляет. Подобные вирусы завершают деятельность определенных программ, производят различное видео, звуки, выходят на определенные интернет ресурсы, лишний раз нагружают операционную систему.

Подобных вредительских ПО – большинство. Но, как мы уже отмечали, часть вирусов – действительно опасны. Они стирают контактную информацию человека, изменяю файлы документов, вносят изменения в систему и что значительно хуже, в аппаратуру ПК (Один раз, когда я только начинал знакомство с ПК, мой компьютер подцепил такой вирус, что пришлось с него стирать все данные полностью. Сейчас я бы так не поступил, я бы зашел в «Безопасный режим, активировал антивирус и просканировал весь ПК от А до Я).

Советую почитать: — Как заработать в интернете 36 способов и Как скачать музыку с ВК