Клавиатурные шпионы

Содержание:

- У вас уже появились эти вопросы?

- Mac

- Клавиатурный шпион на базе руткит-технологии в UserMode

- А как с мобильными платформами?

- Клавиатурный шпион в действии

- Linux

- SC-KeyLog

- Keylogger Software

- Elite Keylogger

- Алгоритм

- Что такое кейлоггер

- SPYGO

- Особенность №1: незаметность

- EliteKeylogger

- Windows Keylogger

- Виды кейлоггеров в зависимости от способа установки и собираемых данных

- Выводы

У вас уже появились эти вопросы?

Mipko Personal Monitor не собирает персональные данные и, тем более, не отправляет их нам. Вся информация хранится на вашем компьютере и отправляется вам на почту. При этом все письма уходят напрямую, минуя наши серверы.

Я с компьютером на вы, смогу ли я установить Mipko Personal Monitor?

Да, сможете. Интерфейс программы предельно прост. Вам буквально нужно нажать всего две кнопки и следовать подробной инструкции. Кроме того, мы всегда готовы оказать любую помощь в этом вопросе.

Что делать при возникновении проблем с Mipko Personal Monitor?

Обратитесь в нашу службу поддержку и мы быстро решим все вопросы.

Уважаемые создатели Mipko! Я пользуюсь вашей программой более двух лет, очень доволен надежностью и удобством настройки. У меня большая семья — много детей, я очень часто отсуствую дома работаю дальнобойщиком, очень благодарен что с любой точки России я могу контролировать свой детей, знать о чем они думают и какие у них планы, вплоть сделали они уроки с помощью интернета! Я получаю ежедневные отчеты на свой планшет, и такое ощущение что нахожусь дома! Моя оценка твердая пятерка! Вам удачи!

Андрей

Полезные статьи

Mac

Это немного сложнее

Обратите внимание, что оно не работает для защищенных областей, таких как ввод пароля

Загрузите репозиторий. Он установиться в / usr / local / bin / keylogger.

Установите его:

# git clone https://github.com/GiacomoLaw/Keylogger && cd keylogger

# make && make install

Он будет писать данные в /var/log/keystroke.log.

Для этого может потребоваться root-доступ, но вы можете изменить эту опцию по умолчанию, если хотите.

Установите путь к файлу, где вы хотите, чтобы он логировал:

# keylogger ~/logfile.txt

Logging to: /var/log/keystroke.log

Хотите запустить его при запуске системы?

# sudo make startup

Это запустит его при старте.

Клавиатурный шпион на базе руткит-технологии в UserMode

Принцип действия такого клавиатурного шпиона основан на перехвате ряда функций USER32.DLL для мониторинга их вызовов. Данные вредоносные программы пока не получили особого распространения, но это только вопрос времени. Опасность применения руткит-технологии в клавиатурном шпионе объясняется тем, что, во-первых, многие антикейлоггеры не рассчитаны на поиск шпионов такого типа и не способны им противодействовать, а во-вторых, антируткиты часто не проверяют перехваты функций библиотеки user32.dll.

Принцип работы шпиона достаточно прост: при помощи любой из известных руткит-технологий производится перехват одной или нескольких функций, позволяющих получить контроль над вводимой с клавиатуры информацией. Самым простым является перехват функций GetMessage и PeekMessage (рис. 2).

Рис. 2

Работа шпиона организована следующим образом. Приложение вызывает функцию PeekMessage для того, чтобы узнать, есть ли в очереди сообщения указанного типа. Этот вызов перехватывается по руткит-принципу (методика в данном случае не имеет значения). Затем перехватчик вызывает реальную функцию PeekMessage из user32.dll и анализирует возвращаемые результаты. Если функция возвращает true, это означает, что сообщение было в очереди и что оно извлечено в тот буфер, указатель на который передается в качестве первого параметра функции. В этом случае перехватчик проверяет сообщения в буфере на предмет обнаружения сообщений типа WM_KEYDOWN (нажатие клавиши), WM_KEYUP (отпускание клавиши), WM_CHAR (посылается окну после обработки WM_KEYDOWN при помощи TranslateMessage). При выявлении подобного сообщения можно узнать код нажимаемой клавиши и передать его системе протоколирования и анализа (шаг 4). Далее управление возвращается приложению (шаг 5), которое не знает о наличии перехватчика.

Подобный клавиатурный шпион очень опасен, так как:

- он не обнаруживается стандартными методиками поиска клавиатурных шпионов;

- возможно внедрение перехватчика по определенным условиям, в результате чего он внедряется не во все GUI-процессы, а в строго определенные (например, в процессы браузера или в приложение типа WebMoney);

- против него бесполезны экранные клавиатуры и прочие средства борьбы с клавиатурными шпионами;

- кроме перехвата функций PeekMessage и GetMessage, могут быть перехвачены функции копирования информации при работе с буфером обмена (OpenClipboard, CloseClipboard, GetClipboardData, SetClipboardData), опроса состояния клавиатуры (GetKeyState, GetAsyncKeyState, GetKeyboardState) и другие функции user32.dll, что усиливает опасность шпиона, а перехват функций типа CreateWindow позволяет отслеживать создание окон.

А как с мобильными платформами?

Нами уже было рассмотрено понятие «кейлоггер», что это, как они создаются. Но при рассмотрении информации прицел был на персональные компьютеры. Но ещё больше, чем ПК, существует множество различных мобильных платформ. А что же в случае с ними? Рассмотрим, как работает кейлоггер для «Андроид». В целом принцип функционирования похож с тем, что описывалось в статье. Но нет обычной клавиатуры. Поэтому они нацеливаются на виртуальную, которая выводится на экран, когда пользователь планирует что-то ввести. А затем стоит ввести информацию – как она сразу же будет передана творцу программы. Поскольку система безопасности на мобильных платформах хромает, то кейлоггер для андроид может успешно и длительный срок работать и распространяться. Поэтому всегда, когда скачиваете приложение, необходимо обдумывать права, которые им предоставляются. Так, если программа для чтения книг просит доступа к интернету, клавиатуре, различным административным сервисам мобильного устройства, это причина задуматься о том, а не вредоносный ли это субъект. Это же в полной мере относится и к тем приложениям, которые есть в официальных магазинах – ведь они проверяются не вручную, а автоматикой, которая не отличается совершенством.

Клавиатурный шпион в действии

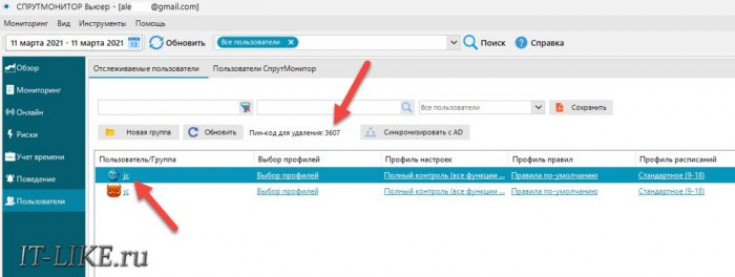

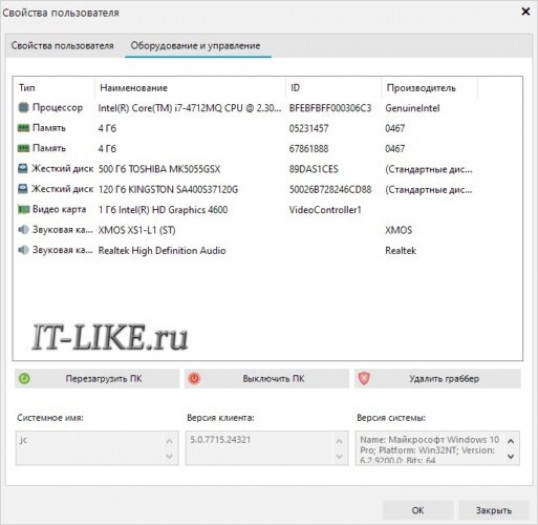

После запуска вьювера нужно удостовериться, что он видит всех наблюдаемых. Переходим в раздел «Пользователи», здесь должны отобразиться все, у кого установлен граббер. Пользователи отображаются именем админа, которое установлено в их Windows, вы же можете их переименовать и разбить на группы.

Для этого кликаем по имени пользователя и пишем человеческое имя на вкладке «Свойства пользователя». Пользователи появляются не сразу, должно пройти 10-15 минут для синхронизации грабберов и вьюера с облаком.

Если вы видите пин-код «0000», и нет ни одного пользователя, значит вы всё-таки использовали специальные символы в пароле, хотя я выше предупреждал. Для решения проблемы зайдите в личный кабинет на сайте и измените пароль на более простой.

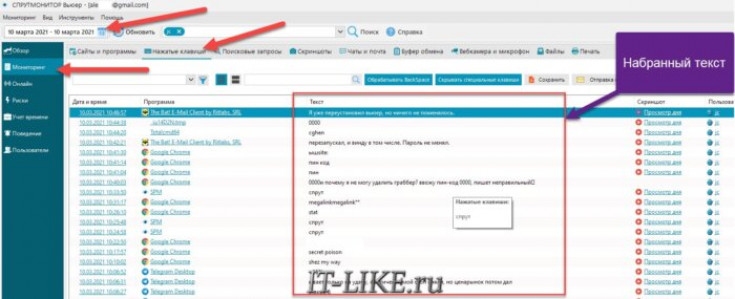

Итак, чтобы найти записанные нажатия клавиш, заходим на вкладку «Мониторинг->Нажатые клавиши», выбираем дату и пользователя (можно всех оставить):

В колонке «Текст» видим всё, что набирали на клавиатуре, а также программу, которой пользовались. Из колонки «Скриншот» можно перейти к покадровому просмотру дня, но это уже к теме о других функциях программы Спрутмонитор.

Linux

Установка

Вам нужно будет установить python xlib, если у вас его нет.

Вы можете установить его с помощью pip:

# pip install python-xlib

или использовать системный менеджер пакетов:

# sudo apt-get install python-xlib

Проверьте, что вы установили все правильно, а затем запустите это:

# git clone https://github.com/GiacomoLaw/Keylogger

Это приведет к клонированию всего этого репозитория.

Найдите папку linux, извлеките ее и откройте.

Переименуйте извлеченную папку в linux logger.

Затем запустите это:

# cd linux-logger

Опции

Существует несколько опций, которые можно задать с помощью переменных среды:

pylogger_file: путь к файлу для использования в качестве файла журнала. По умолчанию: ~ / Desktop / file.logpylogger_cancel: ключ для использования в качестве клавиши отмены в форме символа. По умолчанию: `pylogger_clean: очистить файл при запуске. Это может быть что угодно, чтобы очистить файл. По умолчанию: Нет (не установлено)

Запуск

Вы можете использовать Python 2 или 3 для запуска регистратора.

Чтобы запустить его:

# python keylogger.py class 'Xlib.protocol.request.QueryExtension' class 'Xlib.protocol.request.QueryExtension' RECORD extension version 1.13

Или, используя перечисленные выше опции.

Использование

Некоторые виды использования кейлоггера:

Управление бизнесом: отслеживайте, что делают сотрудники.

Школа / Учреждения: Отслеживайте нажатия клавиш и записывайте запрещенные слова в файл.

Личный контроль и резервное копирование файлов. Убедитесь, что никто использует ваш компьютер, когда находитесь в отъезде.Родительский контроль: отслеживайте, что делают ваши дети.Самоанализ

Примечание: Информация для исследования, обучения или проведения аудита. Применение в корыстных целях карается законодательством РФ.

SC-KeyLog

Это объемная и функциональная программа шпион, которая распространяется бесплатно.

Помимо отслеживания конкретно информации вводимой с клавиатуры, в состоянии также собирать информацию о кликах мыши, адресах посещенных сайтов, паролях, открытых окнах в браузере.

Дает полную информацию обо всех действиях, производимых на компьютере. При этом формируемый файл можно просмотреть удаленно с другого устройства.

Позитив:

- Возможность удаленного доступа к файлу с другого устройства;

- Отсутствие следов деятельности программы на компьютере при правильных настройках;

- Разнообразие собираемых данных – практически информация обо всех действиях на ПК может быть доступна.

Негатив:

- Сохраняет пароли только не выше NT0;

- Слишком простое меню и неэстетичный дизайн;

- Достаточно неудобный формат отображения результата.

А что же говорят пользователи, которые активно применяют этот софт? «Абсолютна незаметна для пользователя», «Данные исправно приходят на почту».

Keylogger Software

Remot- access software keyloggers can allow access to locally recorded data from a remote location. This communication can happen by using one of the following methods:

- Uploading the data to a website, database or FTP server.

- Periodically emailing data to a predefined email address.

- Wirelessly transmitting data through an attached hardware system.

- Software enabling remote login to your local machine.

Additional features that some software keyloggers come with can capture additional information without requiring any keyboard key presses as input. They include:

- Clipboard logging – Anything that can be copied to the clipboard is captured.

- Screen logging – Randomly timed screenshots of your computer screen are logged.

- Control text capture – The Windows API allows for programs to request the text value of some controls, meaning that your password may be captured even if behind a password mask (the asterisks you see when you type your password into a form).

- Activity tracking – Recording of which folders, programs and windows are opened and also possibly screenshots of each.

- Recording of search engine queries, instant message conversations, FTP downloads along with any other internet activities.

Elite Keylogger

Although Elite Keylogger does not offer a free version, its trial version is good enough for average users who need

a free keylogger that works just fine. Elite Keylogger stands out among other applications in this list of free

keyloggers with its colorful user interface that comes with a sidebar on the right. Logs that are displayed in the

report viewer are easy to read, and they are well organized.

Since Elite Keylogger does not offer as many features as some other applications in this list of best free keylogger

programs, you may have to look for an alternative if you need to monitor screenshots, internet activity and features

other than keystrokes for free. However, if you only need to monitor keystrokes, Elite Keylogger trial version has

got you covered.

Алгоритм

- Сразу после подачи питания настраиваем пин платы Iskra Mini, к которому подключен сигнал , на прерывание по восходящему фронту.

- Как только прерывание сработает, запишем все входящие данные в массив.

-

Среди пришедших данных вычленяем 2 скан-кода — байта:

- первый несёт информацию о нажатии модификационных клавиш, в нашем случае нас интересует ;

- второй несёт информацию о значении нажатой клавиши.

- Декодируем скан-код нажатой клавиши в соответствии с таблицей скан-кодов в зависимости от того нажата ли была клавиша .

- Выводим нажатую клавишу в Serial-порт.

- Плата ESP8266 считывает все пришедшие данные со своего Serial-порта и выводит их в заранее созданный TCP-сервер.

Что такое кейлоггер

В переводе с английского keylogger — это регистратор нажатий клавиш. В большинстве источников можно найти следующее определение кейлоггера: кейлоггер (клавиатурный шпион) — программное обеспечение, основным назначением которого является скрытый мониторинг нажатий клавиш и ведение журнала этих нажатий. Это определение не совсем верно, так как в качестве кейлоггеров может использоваться как программное обеспечение, так и аппаратные средства

Аппаратные кейлоггеры встречаются значительно реже, чем программные, однако при защите важной информации о них ни в коем случае нельзя забывать

Перехват нажатий клавиш может использоваться обычными программами и часто применяется для вызова функций программы из другого приложения с помощью «горячих клавиш» (hotkeys) или, например, для переключения неправильной раскладки клавиатуры (как Keyboard Ninja). Существует масса легального ПО, которое используется администраторами для наблюдения за тем, что делает работник в течение дня, или для наблюдения пользователем за активностью посторонних людей на своем компьютере. Однако где проходит грань между «законным» использованием «легального» ПО и его использованием в криминальных целях? То же «легальное» ПО зачастую используется и в целях умышленного похищения секретных данных пользователя — например, паролей.

Большинство существующих на данный момент кейлоггеров считаются «легальными» и свободно продаются, так как разработчики декларируют множество причин для использования кейлоггеров, например:

- для родителей: отслеживание действий детей в Интернете и оповещение родителей в случае попыток зайти на сайты «для взрослых» (parental control);

- для ревнивых супругов: отслеживание действий своей половины в Сети в случае подозрения на «виртуальную измену»;

- для службы безопасности организации: отслеживание фактов нецелевого использования персональных компьютеров, их использования в нерабочее время;

- для службы безопасности организации: отслеживание фактов набора на клавиатуре критичных слов и словосочетаний, которые составляют коммерческую тайну организации, и разглашение которых может привести к материальному или иному ущербу для организации;

- для различных служб безопасности: проведение анализа и расследования инцидентов, связанных с использование персональных компьютеров;

- другие причины.

Однако это скорее привычное, чем объективное положение вещей, так как для решения всех указанных задач существуют и другие способы, а ЛЮБОЙ легальный кейлоггер может использоваться во вредоносных целях, и в последнее время именно кража информации пользователей различных систем онлайновых платежей стала, к сожалению, главным применением кейлоггеров (для этих же целей вирусописателями постоянно разрабатываются новые троянцы-кейлоггеры).

Кроме того, многие кейлоггеры прячут себя в системе (т.к. имеют функции руткита), что значительно облегчает их использование в преступных целях. Такое использование делает задачу обнаружения кейлоггеров одной из приоритетных для антивирусных компаний. В классификации вредоносных программ «Лаборатории Касперского» существует специальная категория Trojan-Spy (шпионские программы), в которую попадают программы, содержащие функции клавиатурных шпионов. Согласно определению Trojan-Spy, «эти троянцы осуществляют электронный шпионаж: вводимая с клавиатуры зараженного компьютера информация, снимки экрана, список активных приложений и действия пользователя с ними сохраняются в какой-либо файл на диске и периодически отправляются злоумышленнику».

SPYGO

На этот раз перед нами клавиатурный шпион, разработанный российским разработчиком, который утверждает, что SPYGO был создан специально для мониторинга системы пользователя, а не для скрытного наблюдения за чьим-то компьютером или кражи данных с него. Учитывая это, SPYGO запросто может быть обнаружен специализированным программным обеспечение, так что имейте это в виду. Присутствует возможность регистрации различных типов данных. Также стоит упомянуть, что у этого кейлогера есть различные версии, обладающие определенным уровнем функционала.

- SPYGO не является программной, направленной на слежку и кражу данных, а поэтому она не находится в списках вредоносного ПО, так что ваш антивирус не станет реагировать на нее;

- кейлогер может по ключевым словам определять какие-то введенные слова и фразы, а затем вносить их в свой лог.

- утилиту запросто можно обнаружить, если приложить даже минимальные усилия;

- некоторым пользователям будет тяжело разобраться в настройках;

- неудобно читать собранную информацию.

Особенность №1: незаметность

Одна из главных особенностей Mipko Personal Monitor — абсолютная незаметность при работе. Программа действует, как невидимка. И даже опытный пользователь ее не обнаружит.

При этом кейлоггер фиксирует любые действия пользователя на компьютере. Соответствующие отчеты вы получаете на электронную почту. При этом отчеты отправляются напрямую, минуя наши или какие-либо другие промежуточные серверы.

Дополнительно вся информация хранится на жестком диске компьютера. Правда, «закопана» она очень глубоко и точный путь к нужно папке знаете лишь вы. Мало того, все отчеты хранятся в зашифрованном виде и посмотреть их можно лишь через Mipko Personal Monitor.

Сколько места на жестком диске занимают эти отчеты? Столько, сколько вы сами считаете нужным. Соответствующий лимит вы задаете в настройках программы и лимит исчерпан, то кейлоггер просто стирает старые отчеты, записывая вместо них новые.

У меня не происходило никаких интересных историй связанный с программой, но зато она помогает мне найти в истории давно введенные пароли, так вот недавно восстановил доступ к ресурсу (забыл логин). Очень полезная программа, отличная разработка, такую не часто встретишь, а еще у вас отличная техподдержка!

Edward Tarshikov

EliteKeylogger

Статус: $69, но в рунете лежит лекарство для более ранней версии.

Не знаю на сколько там элитный, но со стандартными функциями, по заявке, вполне справляется, в его цепкие лапки попадают: мессенджеры, сообщения электронной почты, посещённые сайты, все нажатия клавиш, время запуска/выключения программ, все пароли, включая пароль учётной записи Windows, так же записываются имена пользователей и время, проведённое ими за компьютером. и т.д. Включая отслеживание отправленных на самораспечатку документов.

Клавиатурный шпион Elite Keylogger славен тем, что трудно поддаётся обнаружению, работая в режиме низкоуровневого драйвера. Программа хороша тем что её не надо предварительно запускать, она запускается вместе с системой, даже чуть раньше, что даёт возможность схватить логины и пароли при загрузки Windows. Программу невозможно удалить (нужно знать пароль админа программы), её невозможно найти она не светится в трее или лотке, она не выдаёт никаких окон и прочего, что бы могло выдать работу. Работу программы даже не обнаруживает большинство «антикейлогеров».

Программа понимает и показывает нажатия не только стандартных клавиш, букв или цифр, а также и служебные клавиши, CTRL, SHIFT, ALT и другие к служебным также относятся и клавиши F1…F12 и многие другие. EliteKeylogger очень подробно и хорошо работает браузерами. Он следит за URL-ами, который вводит пользователь в браузере, отслеживает на каких страницах были произведены заполнение форм и полей, то есть запоминает заголовки страниц, а также следит и за нажатыми ссылками в браузерах. Отслеживая какие страницы открываются в браузере вы сможете понять и характер человека (а если он к примеру по порно сайтам лазит, или по игровым, а некоторые, например, рефераты ищут).

Юзабилити: это какой-то *№##ец! При установки проги обратите внимание, что именно вы ставите: скрытую установку или саму программу, а то потом намучаетесь с удалением. Сама программа больше смахивает на мультимедийную орбитальную станцию: по количеству вкладочек с настройками однозначно лидирует

К примеру, можно настроить режим съема экрана так, чтобы делать более качественные снимки в определённые моменты времени или при определённых событиях . Хотя лучше составить ключевые слова, используя которые программ может делать акцент на тот или иной снимок экрана. Например, пользователь ввёл фразу «скачать музыку» а программ раз и сделала снимок экрана. Очень удобная штука, обязательно пригодится. Elite Keylogger может делать автоматически снимки экрана точно также как камера наблюдения (хоть каждую секунду или чаще), что при определённых навыках позволяет вскрывать даже самые сложные графические пароли. Если же программа запрограммирована на захват картинок с экрана, а никакие действия не происходят, то она временно прекращает сохранять экраны и ни в коем случае не делает дубликаты снимков экрана. Это позволяет не захламлять одинаковыми картинками лог файл. Keylogger будет также контролировать буфер обмена, но не только скопированный текст, а также и графику (например, выделенная и скопированная информация на web страничку в виде HTML) и скриншоты.

Программ автоматически может удалять устаревшие файлы, когда журнал записи превысил какую-то отметку. Возможно сконфигурировать всё на свой лад и свои требования, а также например указать, что очищать можно лишь только тогда, когда сформирован отчёт и отправлен по почте. Или когда, например, превысил какой-то размер, или раз в неделю или в месяц. Отчёты отправляются по электронной почте, сохраняются в сетевом окружении или скидываются через ftp (проверено, работает, если, конечно же, предварительно покопаться в настройках фаервола).

Заключая, можно заключить: однозначно иметь! Мой выбор.

Windows Keylogger

Windows Keylogger, as the name suggests is for computers running on Windows. There’s a free version as well as a

paid version of this keylogger software. Windows Keylogger records keystrokes, clipboard, internet activity and

application usage with the exception of screenshots, which is a feature available only on the paid version.

This free keylogger offers you with a sidebar on your right that gives a calendar and the record counts available

for each date. This and the addition of relevant application icon before each record make it very easy for users to

understand the reports in the report viewer. Report delivery is available only on the paid version of Windows

Keylogger. However, if all you need is a free keylogger that records keystrokes to be viewed locally, Windows

Keylogger might be the fit for you in this list of best free keyloggers that you can download in 2021.

Виды кейлоггеров в зависимости от способа установки и собираемых данных

В персональный компьютер своей «жертвы» клавиатурные шпионы могут попадать различными способами и быть ориентированными на сбор различных данных.

В зависимости от этого выделяют акустические, аппаратные и программные кейлоггеры.

Акустический кейлоггер используется сравнительно редко. Основное назначение этого устройства — запись звуков нажатия клавиш,

из различий в тональности звучания которых можно восстановить последовательность набранных символов. Имеет значение и скорость нажатий, она

также анализируется как дополнительный фактор для извлечения конфиденциальных сведений. Минус таких кейлоггеров — это объемные файлы протоколов,

по которым их можно обнаружить, поскольку данный вид перехватчиков вынужден записывать много сопутствующей информации, чтобы облегчить последующую

расшифровку.

Аппаратный кейлоггер представляет собой устройство, которое физическим образом внедряется в компьютер пользователя, после чего

начинает перехват нажатий клавиш. Примерами таких устройств могут служить накладки на клавиатуры банкоматов, встраиваемые в материнскую плату

«жучки» или незаметные переходники, которые вставляются в разъем на клавиатуре

Основное назначение эргономики таких кейлоггеров — это их незаметность:

они имеют малый размер или изготавливаются так, чтобы не привлекать к себе внимание, маскируясь под другое устройство. Аппаратные кейлоггеры

невозможно обнаружить с помощью антивируса, выявить их поможет только внимательный осмотр техники специалистом или даже ее рентгеновское просвечивание.

Минусы у таких устройств тоже имеются: чтобы внедрить аппаратный кейлоггер в целевой компьютер, злоумышленник должен обеспечить себе к нему

доступ, что сузит круг подозреваемых, если факт существования «жучка» будет раскрыт, акцентировав подозрения на коллегах, сервисном персонале

или недавних посетителях

К аппаратным кейлоггерам с небольшой натяжкой можно отнести и мини-камеры, которыми похитители пин-кодов оснащают банкоматы

для получения доступа к чужим банковским картам.

Программный кейлоггер — это шпионское программное обеспечение, которое устанавливается на компьютер пользователя при посещении

зараженного сайта или общедоступного сетевого хранилища, а также при открытии вложения из зараженного письма в электронной почте, которое может

совсем не походить на спам, а маскироваться под важную деловую рассылку. Такие перехватчики иногда встраиваются во вполне безобидные программы,

которые пользователь скачивает из сети или загружает с внешнего носителя. Существуют и официальные лицензионные разработки, которые поставляются

как дополнение к операционной системе и призваны упростить работу пользователя: вовремя автоматически переключить раскладку клавиатуры, напомнить

забытый пароль или помочь восстановить важные данные.

Если целью программного кейлоггера является скрытый сбор данных, то он работает незаметно для пользователя, не отображаясь в списке запущенных

программ. Выявить шпиона бывает непросто даже современным антивирусным системам, хотя рано или поздно он обнаруживает себя, пытаясь переслать

накопленные данные своему владельцу.

Возможности программных кейлоггеров значительно превышают простой сбор данных о нажатиях клавиш, и включают в себя копирование файлов и писем,

протоколирование информации об использовании браузера, запись последовательности обращений к периферическим устройствам, скриншоты экрана и

многое другое.

Кейлоггеры могут хранить свои лог-файлы в оперативной памяти зараженного компьютера, на его жестком диске, на выделенном участке локальной сети,

в реестре или на удаленном сервере. Передаваться заинтересованному лицу они могут путем отправки по электронной почте, размещения на FTP- или

HTTP-сервере либо по беспроводным каналам связи. В случае аппаратного кейлоггера считывание накопленных данных возможно после его физического

извлечения.

Выводы

В данной статье мы рассмотрели принципы построения и использования кейлоггеров — программных и аппаратных средств, используемых для мониторинга нажатия клавиш клавиатуры.

- Несмотря на то что производители кейлоггеров позиционируют их как легальное ПО, большинство кейлоггеров может быть использовано для кражи персональной информации пользователей и осуществления экономического и политического шпионажа.

- В настоящее время кейлоггеры, наряду с фишингом и методами социальной инженерии, являются одним из главных методов электронного мошенничества.

- Компании, работающие в сфере компьютерной безопасности, фиксируют стремительный рост числа вредоносных программ, имеющих функциональность кейлоггера.

- Отмечается тенденция добавления в программные кейлоггеры rootkit-технологий, назначение которых — скрыть файлы кейлоггера так, чтобы они не были видны ни пользователю, ни антивирусному сканеру.

- Обнаружить факт шпионажа с помощью кейлоггеров можно только с использованием специализированных средств защиты.

- Для защиты от кейлоггеров следует использовать многоуровневую защиту:

- традиционные антивирусные продукты, в которых необходимо включить функцию детектирования потенциально опасного программного обеспечения (во многих продуктах по умолчанию отключена);

- средства проактивной защиты — для защиты от новых модификаций кейлоггеров;

- виртуальную клавиатуру или системы генерации одноразовых паролей для защиты от программных и аппаратных кейлоггеров.

Ссылки по теме

-

Обратиться в «Интерфейс» за дополнительной информацией/по вопросу приобретения продуктов

- Подписаться на рассылку «Безопасность компьютерных сетей и защита информации»